IPsec(IPSecurity,IP安全)是IETF制定的一个开放的IP层安全框架协议,它通过在特定通信方之间建立IPsec隧道,为网络中传输的数据提供高质量、基于密码学的安全保证。IPsec是一种传统的实现三层VPN(VirtualPrivateNetwork,虚拟专用网络)的安全技术。

协议框架

IPsec协议不是一个单独的协议,它是一系列为IP网络提供安全保障的协议和服务的集合,主要包括通信保护协议(AH、ESP)和密钥交换管理协议(IKE、IKEv2)

AH协议

AH(Authentication Header,认证头)协议可提供数据来源认证、数据完整性检查和抗重放功能,但不能对数据进行加密。

ESP协议

ESP(EncapsulatingSecurityPayload,封装安全载荷)协议可提供数据来源认证、数据完整性检查和抗重放功能,且能够对数据进行加密。

IKE协议

IKE(InternetKeyExchange,互联网密钥交换)协议采用DH(DiffieHellman)交换技术实现在不安全的网络中安全地传输密钥,可为IPsec提供密钥交换服务,并能管理和维护IPsec隧道,简化管理员配置。

IKEv2协议

IKEv2(InternetKeyExchangeVersion2,互联网密钥交换协议第2版)是IKE协议的增强版本。相对于IKE,IKEv2具有更强的抗攻击能力和密钥交换能力,且交互的报文数量更少。

技术价值

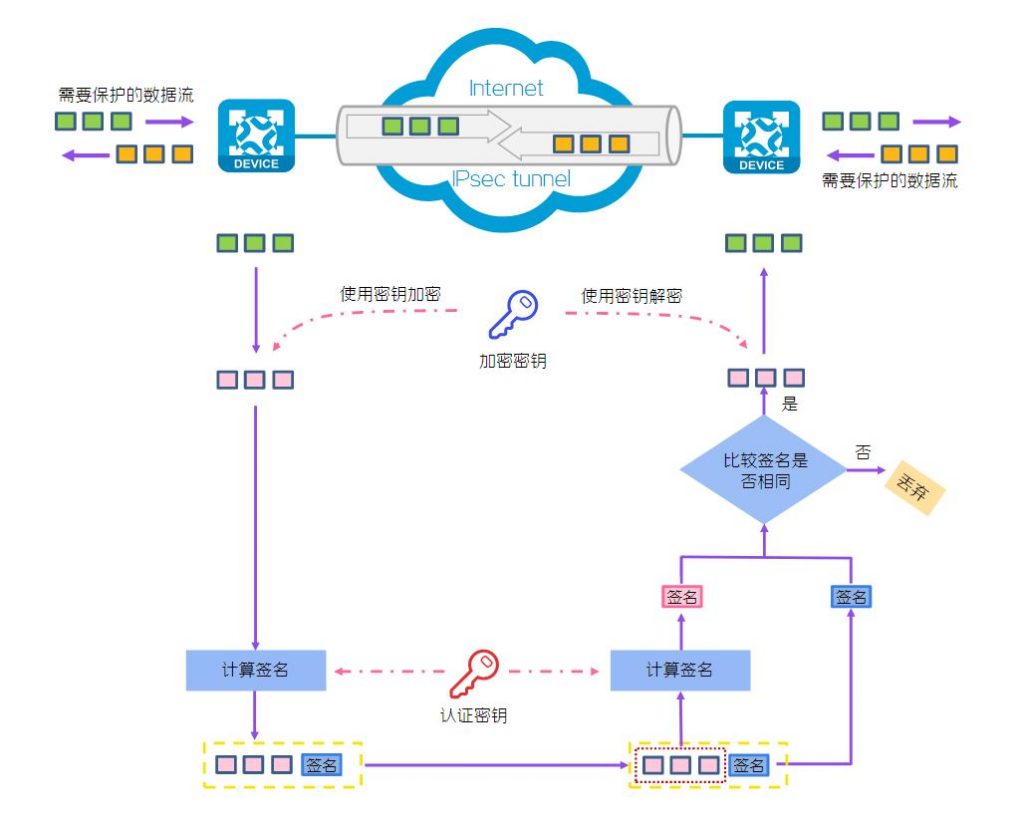

1、保护数据的机密性

IPsec采用对称密钥系统对数据进行加密,保证数据的机密性。用于加密和解密的对称密钥可以手工配置,也可以通过IKE协议自动协商生成。常用的对称加密算法包括DES、3DES、AES、SM4等。

2、认证数据的真实性

IPsec通过认证算法对IP通信发送方进行数据来源认证和数据完整性检查,从而保证数据真实可靠。用于认证的对称密钥可以手工配置,也可以通过IKE协议自动协商生成。常用的认证算法包括MD5、SHA1、SM3等。

3、防御重放报文攻击

重放报文是指已经被IPsec处理过的重复报文。对重放报文的处理没有实际意义,且解封装会消耗设备大量资源。IPsec通过抗重放窗口机制检查重放报文,将重放报文在解封装之前丢弃,降低设备资源消耗。

4、动态智能切换IPsec隧道

IPsec可以在网络存在多条链路的情况下,选择高质量的链路建立IPsec隧道,实现多条优质IPsec隧道动态切换,有效提高网络稳定性和可靠性。

运行机制

IPsec基本运行机制如下:

1.通信两端通过如下方式确认数据保护及认证策略(主要包括安全协议、认证算法、加密算法、共享密钥以及密钥的生存时间等),并建立IPsec隧道:静态手工方式:通过命令行配置IPsec隧道的所有信息,配置完成后,隧道即建立。IKE自动协商方式:通过IKE动态协商IPsec策略,完成IKE配置后,由发送的数据流触发建立隧道。量子加密方式:通过从量子密钥服务器获取的量子密钥自动协商建立隧道,配置完成后,由发送的数据流触发建立隧道。

2.通过安全协议对IPsec隧道上发送和接收的报文进行加密和认证,实现对特定数据的安全传输。

应用场景

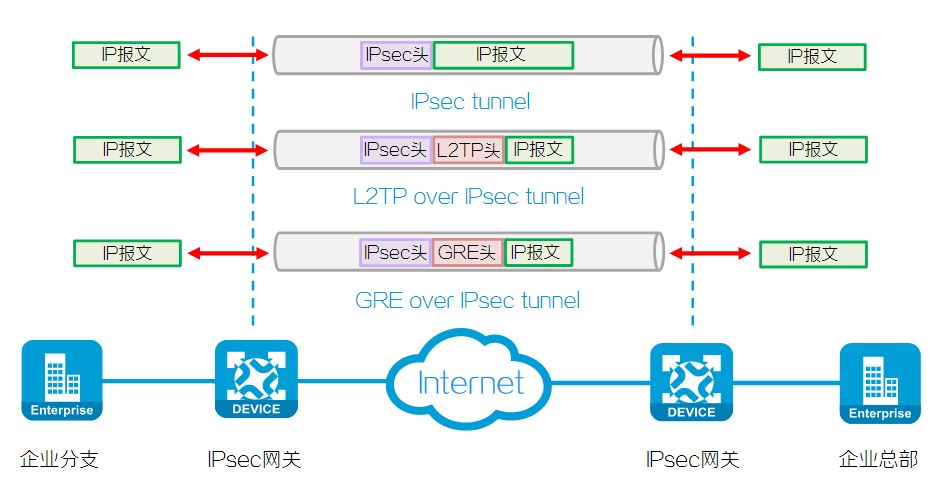

1、局域网之间的安全互联

企业分支与总部之间、企业分支与分支之间通过在各自的IPsec网关之间建立IPsec隧道,实现局域网之间的安全互联。

局域网之间的安全互联主要包括如下三种组网方式:

点到点VPN-IPsectunnel:IPsec网关之间建立IPsec隧道,保障局域网之间IP报文的安全性。

点到点VPN-L2TPoverIPsectunnel:IPsec网关之间的报文先进行L2TP封装,再用IPsec封装,借助IPsec保障局域网之间L2TP报文的安全性。

点到点VPN-GREoverIPsectunnel:先对报文进行GRE封装,再进行IPsec封装,借助IPsec保障局域网之间GRE报文的安全性。

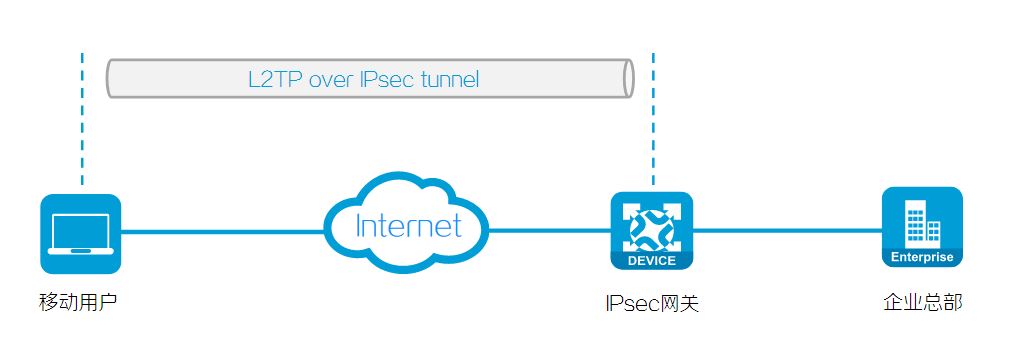

2、移动用户远程安全接入

远程接入是指,出差员工或合作伙伴在非固定场所,通过不安全的网络接入核心网络,并访问核心网络的内部资源。移动用户可通过L2TP方式远程接入企业总部网络,但是L2TP没有加密功能,安全性较低。通过部署L2TPoverIPsecVPN,在用户终端和IPsec网关之间建立L2TPoverIPsec隧道可以保障通信数据的安全性。